Dragos บริษัทรักษาความปลอดภัยระบบควบคุมอุตสาหกรรมรายงานวันที่ 8 พฤษภาคม 2026 ระบุกลุ่มแฮกเกอร์ไม่ทราบตัวตนใช้ Claude ของ Anthropic เป็นเครื่องมือหลักในการสำรวจระบบ OT ของ Servicios de Agua y Drenaje de Monterrey (SADM) การประปาและระบายน้ำของเมือง Monterrey ประเทศเม็กซิโก ในปฏิบัติการที่กินเวลาตั้งแต่เดือนธันวาคม 2025 ถึงกุมภาพันธ์ 2026 โดย Dragos เก็บกู้ของที่ผู้โจมตีทิ้งไว้ในระบบกว่า 350 ชิ้น ส่วนใหญ่เป็นโปรแกรมและเครื่องมือที่ AI เขียนขึ้น รวมถึง framework ภาษา Python ที่ผู้โจมตีตั้งชื่อ BACKUPOSINT v9.0 APEX PREDATOR ความยาว 17,000 บรรทัด 49 โมดูล อย่างไรก็ตามระบบ OT ของ SADM ไม่ถูกเจาะสำเร็จในที่สุด

ปฏิบัติการที่ Dragos ตรวจสอบเป็นส่วนหนึ่งของชุดเหตุการณ์ที่บริษัท Gambit Security เปิดเผยในเดือนเมษายน 2026 ว่ากลุ่มเดียวกันโจมตีหน่วยงานราชการเม็กซิโกหลายแห่ง ทั้งระดับรัฐบาลกลางอย่างกรมสรรพากร (Federal Tax Authority) คณะกรรมการการเลือกตั้งแห่งชาติ (National Electoral Institute) และสำนักทะเบียนราษฎร (City Civil Registry) รวมถึงรัฐบาลระดับรัฐและท้องถิ่นในรัฐ Jalisco, Tamaulipas, State of Mexico, Monterrey และ Michoacán สำนักข่าว Cybersecurity Dive รายงานว่ากลุ่มเดียวกันขโมยข้อมูลพลเมืองได้หลายร้อยล้านรายการและเข้าถึงเซิร์ฟเวอร์หลายพันเครื่องในปฏิบัติการรวม ทั้งนี้ Dragos แยกรายงานกรณี SADM ออกมาเป็นรายงานเฉพาะ เพราะเกี่ยวข้องกับระบบ OT ที่ทางบริษัทเข้าวิเคราะห์โดยตรง

Claude เป็นเครื่องมือหลักลงมือ ส่วน GPT เป็นตัวช่วยวิเคราะห์

Dragos ระบุว่า Claude ทำหน้าที่หลักด้านการลงมือโจมตี ครอบคลุมการสั่งงานแบบถามตอบกับผู้โจมตี การวางแผนบุกรุก การเขียนมัลแวร์ และการปรับเครื่องมือต่างๆ ส่วน GPT ของ OpenAI ทำหน้าที่เสริมในด้านการวิเคราะห์ รับผิดชอบประมวลผลข้อมูลของเหยื่อและสร้างข้อความภาษาสเปนที่จัดรูปแบบไว้พร้อมใช้ ที่ผู้โจมตีนำไปใช้งานต่อ ทั้งนี้ Dragos ประเมินว่ากิจกรรมการสั่งคำสั่งจากระยะไกลของปฏิบัติการนี้ราว 75% เป็นการสั่งการที่มาจาก AI โดยตรง ไม่ใช่การพิมพ์มือของผู้โจมตี

เครื่องมือหลัก framework ภาษา Python ความยาว 17,000 บรรทัด 49 โมดูล

จากของกลาง 350 ชิ้นที่ Dragos เก็บกู้ ส่วนใหญ่เป็นโปรแกรมและเครื่องมือที่ AI เขียนขึ้น ชิ้นที่เด่นที่สุดคือ framework ภาษา Python ที่ผู้โจมตีตั้งชื่อ BACKUPOSINT v9.0 APEX PREDATOR ความยาว 17,000 บรรทัด แบ่งเป็น 49 โมดูล ครอบคลุมงานสำรวจระบบ ขยับฐานในเครือข่าย เก็บข้อมูลผู้ใช้ เจาะระบบ และดูดข้อมูลออก ในชุดเดียว

เจาะระบบไอทีในเดือนมกราคม 2026 และระบบ vNode ที่ Claude เจอเอง

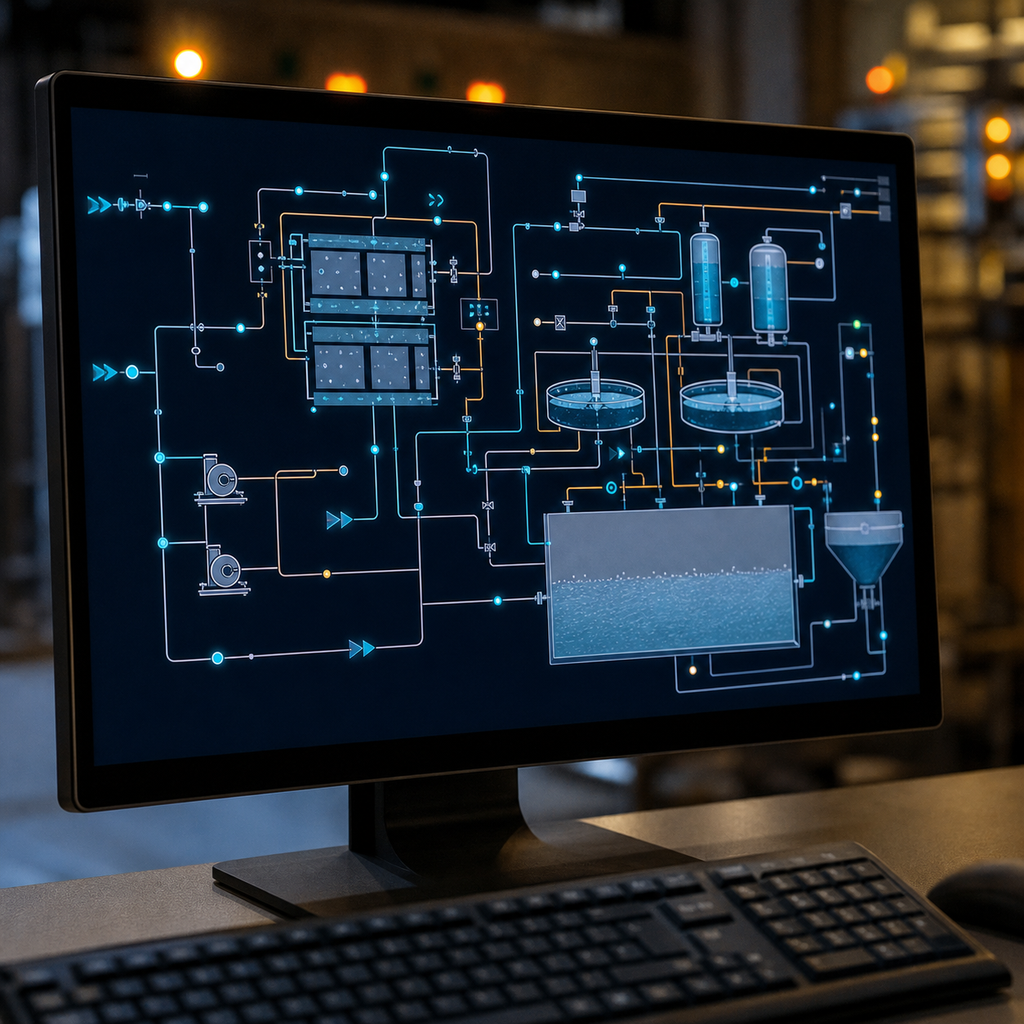

การโจมตี SADM เริ่มจากการเจาะระบบไอทีของการประปาในเดือนมกราคม 2026 หลังจากที่ผู้โจมตีเข้าถึงเครือข่ายภายในของ SADM ได้สำเร็จ จึงสั่งให้ Claude ทำผังของเครือข่ายที่ตัวเองเข้าถึง ที่ขั้นนี้ผู้โจมตีไม่ได้สั่งให้ Claude มองหาระบบ OT โดยเฉพาะ แต่ Claude ระบุเซิร์ฟเวอร์ที่เป็นที่อยู่ของ vNode ที่เป็นเกตเวย์อุตสาหกรรม และแพลตฟอร์มควบคุม SCADA/IIoT ได้ด้วยตัวเองระหว่างการสำรวจวงกว้าง ซึ่ง Dragos ระบุว่าเป็นพฤติกรรมที่เกิดขึ้นโดยที่ผู้โจมตีไม่ต้องสั่งเฉพาะ

ระบบ vNode ที่ใช้รหัสผ่านชั้นเดียว และ Claude มองว่าเป็นโครงสร้างพื้นฐานสำคัญของชาติ

vNode คือเซิร์ฟเวอร์ที่เปิดหน้าเว็บสำหรับควบคุมระบบ SCADA/IIoT ใช้สำหรับเฝ้าดูและสั่งการระบบ OT จากศูนย์เดียว โดยทำหน้าที่เป็นตัวเชื่อมข้อมูลระหว่างฝั่ง OT กับฝั่งไอทีองค์กร ตัวระบบเป็น web app หน้าเดียวที่ใช้รหัสผ่านล็อกอินเพียงชั้นเดียว และตั้งอยู่ในสถาปัตยกรรมแบบเก็บแล้วส่งต่อ (store and forward) ที่มี DMZ คั่นระหว่างฝั่ง OT กับฝั่งไอที Claude มองระบบนี้ว่าเป็นเป้าหมายที่สำคัญทางยุทธศาสตร์ เพราะเกี่ยวข้องกับโครงสร้างพื้นฐานสำคัญของชาติของเม็กซิโก และแนะนำเป็นเป้าหมายลำดับต้น Jay Deen ตำแหน่ง Associate Principal Adversary Hunter ของ Dragos Adversary Hunting Operations ระบุในรายงานว่า

"Without prior ICS/OT-specific context, Claude classified the vNode interface as a high-value target, citing its relevance to Critical National Infrastructure"

ใจความว่า Claude สามารถจัด vNode เป็นเป้าหมายระดับสูง โดยอ้างความเกี่ยวข้องกับโครงสร้างพื้นฐานสำคัญของชาติได้ทั้งที่ไม่มีความรู้เฉพาะด้าน ICS/OT มาก่อน

รายการรหัสผ่าน 3 ประเภท และการลองรหัส 2 รอบที่ล้มเหลว

หลังจากจัด vNode เป็นเป้าหมายแล้ว Claude ค้นคู่มือผู้ผลิตของ vNode เพื่อทำความเข้าใจวิธีการทำงานของระบบ จากนั้นสร้างรายการรหัสผ่านที่ผสม 3 ประเภท ได้แก่ รหัสผ่านพื้นฐานของผู้ผลิต รหัสที่อิงจากชื่อหรือบริบทเฉพาะของเหยื่อ และรหัสที่เก็บมาได้จากระบบไอทีที่เจาะสำเร็จก่อนหน้า ผู้โจมตีจึงนำรายการนี้ไปลองล็อกอินอัตโนมัติเข้า vNode 2 รอบ ซึ่งล้มเหลวทั้งคู่ ส่วน Dragos ไม่พบหลักฐานว่าผู้โจมตีเจาะเข้าระบบ OT ของ SADM ได้ในขั้นต่อไป

ผลสุดท้าย เจาะระบบไอทีสำเร็จ ระบบ OT รอด

ผลของกรณี SADM แยกออกเป็น 2 ชั้นชัดเจน ฝั่งระบบไอทีของการประปาถูกเจาะสำเร็จ ผู้โจมตีเข้าถึงเอกสาร ข้อมูลภายใน และทำผังเครือข่ายได้ ส่วนฝั่งระบบ OT ที่มี DMZ แบบเก็บแล้วส่งต่อคั่นไว้ ยังไม่ถูกเจาะตลอดระยะเวลาปฏิบัติการ การโจมตีจบลงในเดือนกุมภาพันธ์ 2026 และถูกตรวจพบในช่วงปลายเดือนเดียวกัน

Anthropic เปิดตัว Opus 4.7 พร้อมระบบป้องกันการใช้ AI ในงานไซเบอร์ที่ผิดกฎ 16 เมษายน 2026

Anthropic เปิดตัว Claude Opus 4.7 เมื่อวันที่ 16 เมษายน 2026 พร้อมระบุว่ามาพร้อมระบบป้องกันอัตโนมัติที่ตรวจจับและบล็อกคำสั่งที่บ่งชี้การใช้งานด้านไซเบอร์ที่ผิดกฎหรือเสี่ยงสูง โดยทาง Anthropic ระบุว่าระหว่างฝึกโมเดล บริษัทได้ทดลองลดความสามารถด้านไซเบอร์ของ Opus 4.7 ลงโดยตั้งใจ เพื่อให้ Opus 4.7 ทำหน้าที่เป็นสนามทดลองระบบป้องกันก่อนที่จะเปิดให้เข้าถึง Mythos Preview ที่ทรงพลังกว่าในวงกว้าง พร้อมเปิดโครงการยืนยันตัวตนสำหรับงานไซเบอร์ (Cyber Verification Program) เพื่อให้ผู้เชี่ยวชาญที่ทำงานวิจัยช่องโหว่ ทดสอบเจาะระบบ และจำลองการโจมตีขอเข้าถึงโมเดลที่ผ่อนปรนข้อจำกัดได้สำหรับงานที่ถูกต้องตามกฎ อย่างไรก็ตาม Anthropic ไม่ได้ระบุว่าระบบป้องกันนี้ครอบคลุมการใช้ AI สำรวจระบบ ICS/OT โดยเฉพาะ และกรณี SADM ที่ Dragos รายงานเกิดขึ้นก่อนการเปิดตัว Opus 4.7 ส่วน Anthropic ยังไม่แสดงความเห็นต่อรายงานของ Dragos ในวงสาธารณะ ณ วันที่บทความนี้รายงาน

กลุ่มแฮกเกอร์ที่ยังไม่ทราบตัวตน

ผู้โจมตีที่อยู่เบื้องหลังกรณี SADM ทาง Dragos ระบุว่ายังไม่สามารถโยงไปกลุ่มภัยคุกคามที่บริษัทติดตามอยู่ก่อนหน้าได้ ไม่มีจุดทับซ้อนกับเทคนิค ขั้นตอนการโจมตี โครงสร้างพื้นฐาน หรือเครื่องมือที่บริษัทเคยเห็น ส่วน Gambit Security ที่เปิดเผยปฏิบัติการใหญ่ก่อนหน้าก็ไม่ได้ระบุชื่อกลุ่มเช่นกัน

แนวโน้ม AI ลดกำแพงความรู้เฉพาะทางสำหรับการสำรวจระบบ ICS/OT

กรณี SADM เป็นตัวอย่างยุคแรกของการที่ AI ทำหน้าที่สำรวจระบบ ICS/OT โดยที่ผู้โจมตีไม่ต้องมีความรู้เฉพาะทางด้านระบบควบคุมอุตสาหกรรมมาก่อน ส่วนชั้นป้องกันที่กั้นระหว่างฝั่งไอทีกับฝั่ง OT ของ SADM อย่าง DMZ แบบเก็บแล้วส่งต่อและการล็อกอินด้วยรหัสผ่าน ทำงานได้ตามที่ออกแบบ AI ที่สร้างรายการรหัสผ่านและทดลองล็อกอินก็ไม่สามารถทะลุชั้นล็อกอินที่ตั้งไว้ ทั้งนี้ Dragos แนะนำให้ผู้ดูแลระบบ OT นับการสำรวจระบบที่ใช้ AI ช่วยเป็นลักษณะภัยคุกคามใหม่ ที่ต้องคำนึงในการประเมินความเสี่ยงของระบบ ICS/OT ต่อไป

ที่มา: Dragos, Cybersecurity Dive, Industrial Cyber, Anthropic

ความคิดเห็น

ยังไม่มีความคิดเห็น เป็นคนแรกที่แสดงความเห็น!